Android マルウェアは空白のアイコンと偽の画面を使用して金融データを盗みます

- 4 つの Android バンキング トロイの木馬キャンペーンが数百のソーシャル アプリや金融アプリを標的に

- このマルウェアはアイコンを隠し、削除をブロックし、偽の銀行ログイン画面をオーバーレイします。

- ライブ画面ストリーミングにより、攻撃者はアクティビティを監視し、認証ステップをキャプチャできます

セキュリティ研究者は、トリック、ステルス、インストール後にアプリのアイコンが消えることを利用した 4 つの Android バンキング トロイの木馬キャンペーンを追跡しました。

Zimperiumの研究者らによると、RecruitRat、SaferRat、Astrinox、Massivと呼ばれるこれらのキャンペーンは、合わせて800以上の銀行、仮想通貨、ソーシャルメディアアプリを標的としていたという。

一般的に使用されているアプリケーションの多くは数十億回ダウンロードされるため、潜在的な影響は広範囲に及びますが、実際の感染は数十億回ではなく数百万回になる可能性があります。

記事は下に続きます

ますます複雑化する設置技術

研究者らは、攻撃者は技術的な欠陥を悪用するだけでなく、ユーザーを騙すことに大きく依存していると指摘しています。被害者は、一見正規に見える求人ポータル、ストリーミング サービス、またはソフトウェアのダウンロードを装った偽の Web サイトに誘導されます。

キャンペーンの中には、募集プラットフォームを模倣し、募集プロセスと称して被害者にアプリのダウンロードを強要するものや、プレミアム ストリーミング コンテンツへの無料アクセスを約束するものもあります。これにより、ユーザーは非公式のソースから悪意のあるソフトウェアをダウンロードすることになります。

インストール技術はますます複雑になっており、多くの攻撃では、実際のマルウェア ペイロードを別のファイル内に隠す多段階配信方法が使用されています。

戦術の 1 つは、インストール中の疑惑を軽減するために、Google Play インターフェースに似たデザインを含む公式のアップデート画面を模倣することです。

マルウェアはアクティブになると、多くの場合アクセシビリティ権限を要求し、ユーザーが明確に知らないうちにアクションの監視、画面コンテンツの読み取り、追加の権限の付与を許可します。

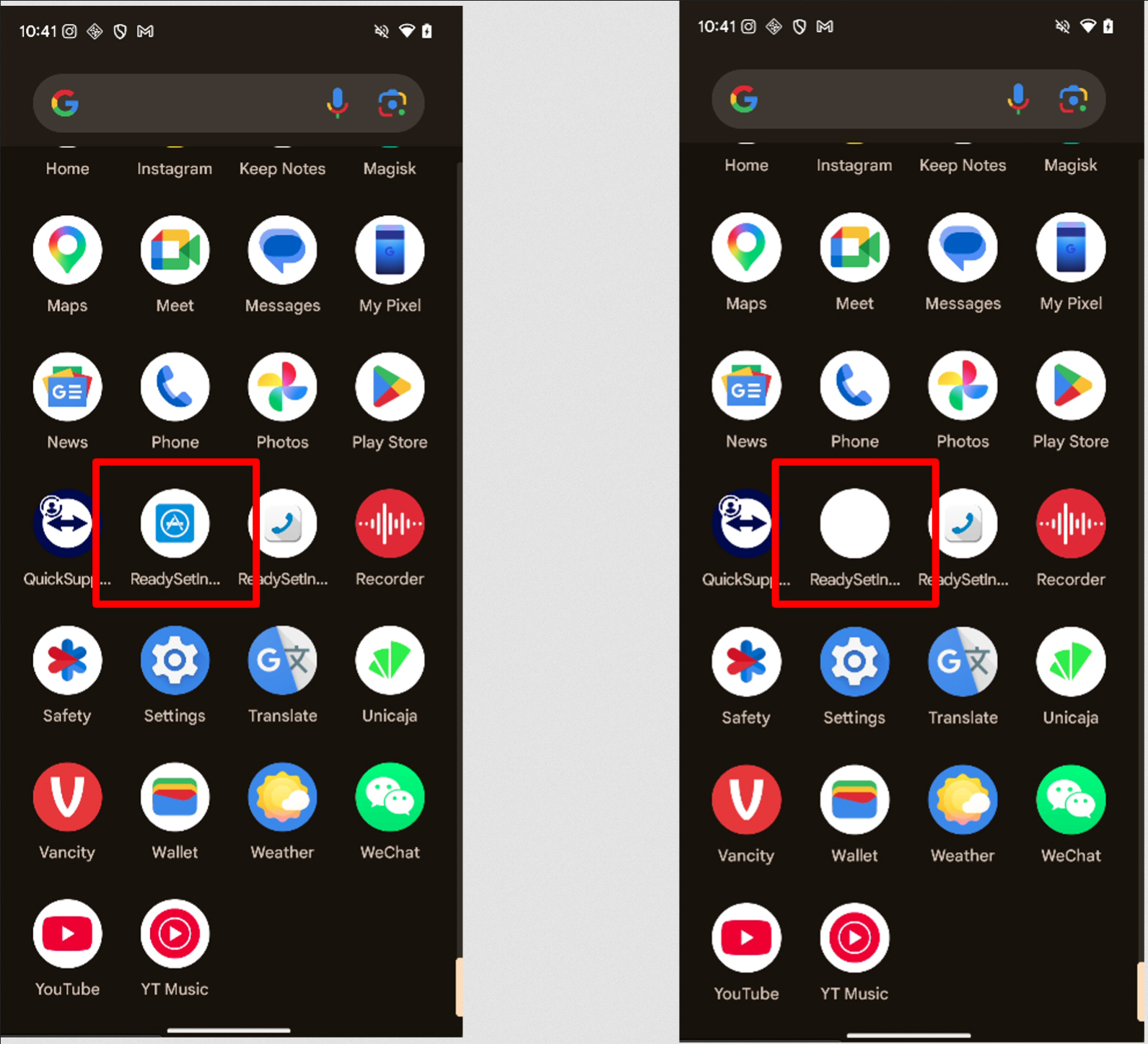

特に欺瞞的な機能の 1 つは、特定の亜種がアプリのアイコンを空白の画像に置き換えることを可能にし、その結果アプリがデバイスのアプリドロワーから「消える」ことになり、ユーザーがソフトウェアを見つけたり削除しようとしたときに混乱を引き起こします。

他のバージョンは、ユーザーをシステム設定からリダイレクトすることにより、マルウェアのアンインストールの試みを直接妨害します。

画面オーバーレイは、4 つのキャンペーンすべてにおいて認証情報の盗難において重要な役割を果たしています。偽のロック画面は PIN とパターンをキャプチャできますが、偽の銀行ログイン ページはユーザーが正規のアプリを操作する際に資格情報を収集します。

一部の亜種では、バックグラウンド アクションの実行中に通常の操作を妨げる全画面の「更新」メッセージが表示されることもあります。

認証情報を盗むことに加えて、いくつかのファミリーはライブ画面のコンテンツをリモート サーバーにストリーミングし、攻撃者がアクティビティを観察して認証ステップをリアルタイムで傍受できるようにする継続的な視覚フィードを作成します。

暗号化された通信チャネルは、感染したデバイスを集中コマンド システムに接続し、攻撃を調整し、更新された命令を配布します。

これらのシステムは、何千もの侵害されたデバイスを同時に処理できるため、広範な金銭的窃盗を組織することが容易になります。

Zimperiumの研究者らは、隠しペイロードや構造ファイルの操作などの進化する回避手法により、従来のセキュリティツールによる検出が困難になっていると述べている。

Google ニュースで TechRadar をフォローしてください e 私たちを優先情報源として追加してください 私たちのニュース、解説、専門家の意見をフィードに直接配信します。